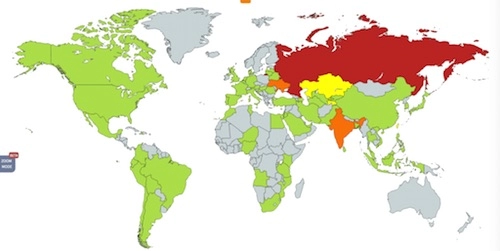

Bản đồ ảnh hưởng của mã độc mã hóa dữ liệu đòi tiền chuộc WannaCry.

Vào ngày 12/5, một đợt tấn công "bắt cóc" dữ liệu bởi WannaCry đã xảy ra rộng rãi nhằm vào nhiều tổ chức trên thế giới. Kaspersky Lab đã phân tích dữ liệu và xác nhận các hệ thống bảo mật của họ đã phát hiện ít nhất 45.000 cuộc tấn công tại 74 quốc gia, phần lớn xảy ra tại Nga. Còn theo một thống kê rộng hơn, WannaCry đã lây lan tới ít nhất 200.000 máy tính tại 150 quốc gia.

Theo Kaspersky Lab, cuộc tấn công bắt đầu thông qua việc triển khai mã từ xa SMBv2 trong Microsoft Windows. Khai thác này (có tên mã là "EternalBlue") đã được vá bởi Microsoft vào ngày 14/3. Thật không may, có vẻ như nhiều tổ chức và người dùng chưa cài đặt bản vá này.

Điều đáng lo ngại là không những các máy tính Windows chưa được vá và bị lây nhiễm bởi WannaCry, mà cả các máy tính không tồn tại lỗ hổng vẫn có khả năng bị hạ gục dễ dàng. Tuy nhiên, lỗ hổng này được xem là yếu tố chính gây ra sự bùng nổ của WannaCry.

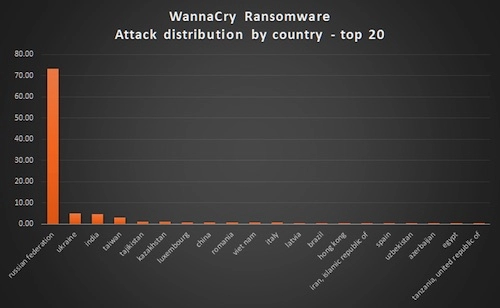

Top 20 quốc gia bị ảnh hưởng nhiều nhất bao gồm: Nga Ukraine, Ấn Độ, Đài Loan, Tajkistan, Kazakhstan, Luxembour, Trung Quốc, Romania, Việt Nam,... Danh sách này có thể chưa đầy đủ và có thể chưa thể hiện được bức tranh toàn cảnh, số lượng thực tế có thể cao hơn.

Danh sách những quốc gia bị ảnh hưởng nhiều nhất.

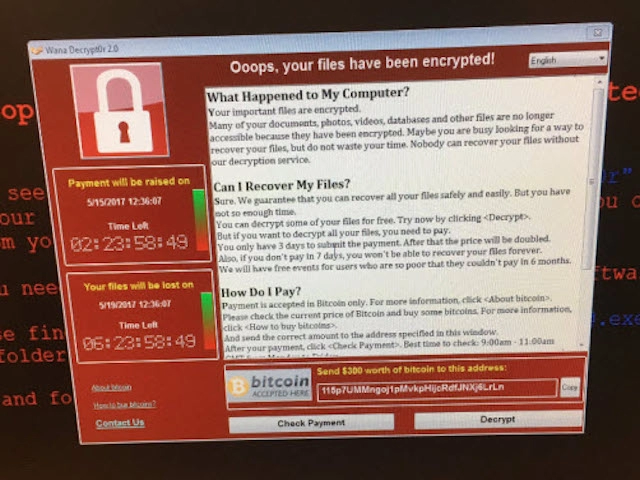

Kaspersky Lab lưu ý rằng, "số tiền cần thanh toán sẽ được tăng lên" sau một lần WannaCry đếm ngược thời gian, và màn hình hiển thị sẽ thay đổi với thông báo tăng mức độ khẩn cấp để trả tiền, đe dọa người dùng sẽ hoàn toàn mất tập tin của họ sau khoảng thời gian đã thông báo.

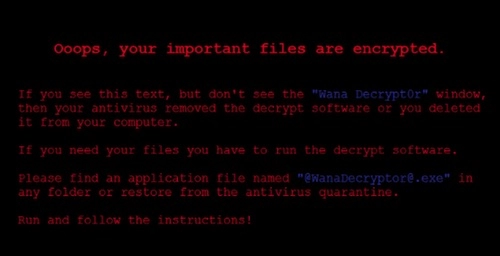

Không phải tất cả ransomware đều cung cấp bộ đếm thời gian này như WannaCry. Và để đảm bảo người dùng không bỏ lỡ cảnh báo, công cụ sẽ thay đổi hình nền của người dùng bằng các hướng dẫn về cách tìm bộ giải mã.

Thông báo dữ liệu đã bị mã hóa.

Để sử dụng cách thanh toán bằng bitcoin, phần mềm độc hại hướng người dùng tới một trang có mã QR, liên kết với một ví Bitcoin chính 13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94. Siêu dữ liệu hình ảnh không cung cấp bất kỳ thông tin bổ sung nào

Những người thiết kế WannaCry đã chuẩn bị sẵn phần "Hỏi - Đáp" bằng các ngôn ngữ khác nhau, bao gồm tiếng Việt, Tiếng Trung Quốc, Đan Mạch, Hà Lan, Tiếng Anh, Philipin, Pháp, Nhật... Những “Hỏi - Đáp” này dạng như: Tôi có thể phục hồi các tập tin của mình không? Tôi trả tiền như thế nào? Làm sao để liên hệ?,...

Trước khi các thông tin gây chấn động về mã độc này được báo chí đề cập thì các sản phẩm của Kaspersky Lab đã phát hiện và ngăn chặn thành công một số lượng lớn các cuộc tấn công ransomware trên khắp thế giới. Trong các cuộc tấn công này, dữ liệu được mã hóa sẽ có phần mở rộng ".WCRY".

Thành phần System Watcher (Giám sát hệ thống) là lá chắn then chốt để bảo vệ dữ liệu của người dùng trước sự tấn công của WannaCry hay bất kỳ phần mềm tống tiền nào. Thành phần System Watcher có khả năng phục hồi lại trạng thái ban đầu những thay đổi được thực hiện bởi phần mềm tống tiền trong trường hợp một mẫu độc hại đã vượt qua các lớp phòng thủ khác.

Các phần mở rộng mà mã độc nhắm tới để mã hóa gồm các nhóm định dạng sau:

- Các phần mở rộng tập tin văn phòng thông thường (.ppt, .doc, .docx, .xlsx, .sxi).

- Các định dạng văn phòng ít phổ biến và đặc thù của quốc gia (.sxw, .odt, .hwp).

- Các định dạng lưu trữ, tập tin phương tiện (.zip, .rar, .tar, .bz2, .mp4, .mkv)

- Email và cơ sở dữ liệu email (.eml, .msg, .ost, .pst, .edb).

- Các tập tin cơ sở dữ liệu (.sql, .accdb, .mdb, .dbf, .odb, .myd).

- Mã nguồn và tập tin dự án của nhà phát triển (.php, .java, .cpp, .pas, .asm).

- Khóa và chứng chỉ mã hóa (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

- Các tác giả thiết kế đồ hoạ, tác giả và nhiếp ảnh gia (.vsd, .odg, .raw, .nf, .svg, .psd).

- Tập tin máy ảo (.vmx, .vmdk, .vdi).

Khuyến nghị phòng chống mã độc WannaCry:

- Đảm bảo rằng tất cả các máy tính đã được cài đặt phần mềm bảo mật và đã bật các thành phần chống phần mềm tống tiền.

- Cài đặt bản vá chính thức MS17-010 từ Microsoft nhằm vá lỗ hổng SMB Server bị khai thác trong cuộc tấn công này.

- Thực hiện quét hệ thống, có thể sử dụng Critical Area Scan có trong các giải pháp của Kaspersky Lab để phát hiện các lây nhiễm nhanh nhất (nếu không các lây nhiễm sẽ được phát hiện tự động nhưng sau 24 giờ)

- Nếu phát hiện có tấn công từ phần mềm độc hại như tên gọi MEM: Trojan.Win64.EquationDrug.gen thì cần khởi động lại hệ thống.

- Sao lưu dữ liệu thường xuyên vào các nơi lưu trữ không kết nối với Internet.

Nạn nhân chỉ có 3 ngày để nộp tiền chuộc, sau 3 ngày giá tiền sẽ tăng gấp đôi.

Nguồn thông tin được HOCHOIMOINGAY.com sưu tầm từ Internet